该视频教程是关于 Copilot Designer 根据我们的描述创建原始数字图像在这个标题为 Copilot Designer 根据我们的描述创建原始数字图像的视频教程中,我介绍了 Microsoft Copilot 中的 Designer 功能,该功能负责根据我们的描述创建图像在智能的帮助下根据用户的描述... [阅读更多...]

易洁空调推荐——美的All Easy Pro Nordic

易清洁空调推荐 这个标题为易清洁空调推荐的视频是关于什么的?这篇文章(易清洁空调推荐)其实是给所有想买空调的人的推荐。空气设备必须考虑的一个非常严重的问题...... [阅读更多...]

用于通知的边缘屏幕照明 – 更谨慎的通知

教程“照亮边缘的屏幕以发出通知”讲述了什么内容?在本视频教程(在通知期间点亮屏幕边缘)中,我将向您展示如何在有通知时进行边缘照明或边缘屏幕照明。此功能在某些手机(三星、小米等)上原生存在,但也可以通过...获得 [阅读更多...]

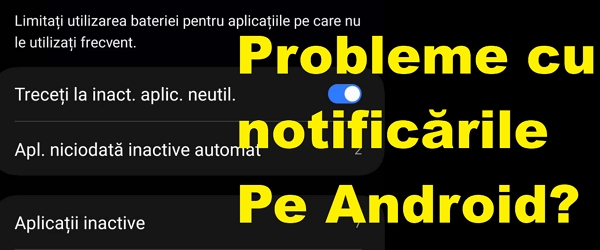

修复 Android 上的通知问题 – 它可以来自您的手机

教程内容 解决 Android 上的通知问题 在今天的教程(解决 Android 上的通知问题)中,我们将了解导致 Android 上某些应用程序的通知中断的原因 通知问题可能来自两个部分 问题与...的服务器端 [阅读更多...]

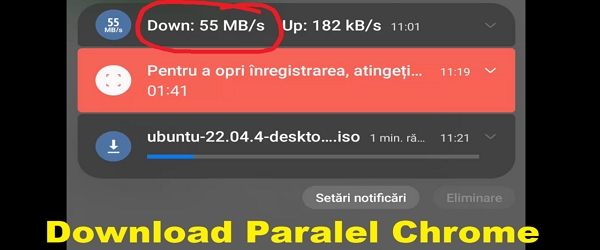

通过并行下载提高 Google Chrome 中的下载速度

提高 Google Chrome 浏览器下载速度的视频教程是关于什么内容的?在本视频教程“提高 Google Chrome 中的下载速度”中,我介绍了 Google Chrome Flags 中的一项功能,该功能有助于从多个位置并行下载同一文件。因此下载速度增加。类似于 BitTorrent 协议 这种设置 Google ... [阅读更多...]

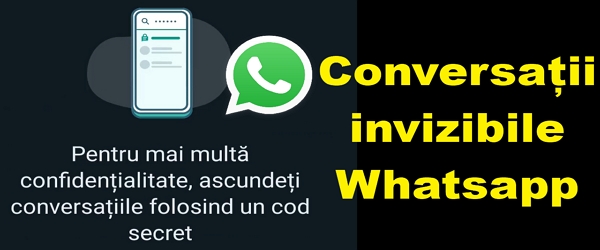

如何使 Whatsapp 对话不可见 - 没有任何内容可见

教程“如何在 Whatsapp 上进行隐形对话”的内容 在本教程的标题“如何在 Whatsapp 上进行隐形对话”中,我向您展示隐藏与联系人或在 Whatsapp 群组中的对话的最佳方法。许多人不知道这种隐藏 Whatsapp 对话的方法许多人只知道阻止...... [阅读更多...]

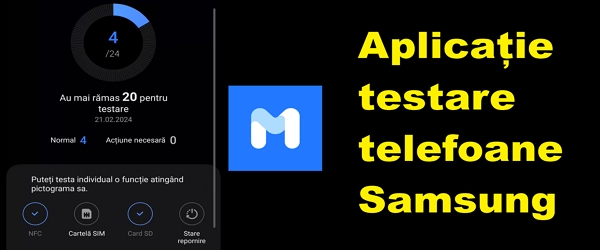

三星手机健康检查应用程序 - 官方应用程序

三星手机健康检查应用程序 三星手机健康检查应用程序教程是关于什么的?在这个视频教程“检查三星手机健康状况的应用程序”中,我向您展示一个来自三星的应用程序,其中我们有一个非常有用的功能来诊断手机...... [阅读更多...]

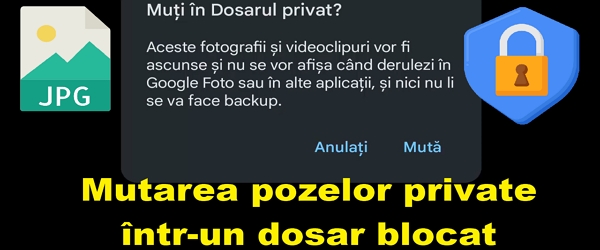

将私人图片隐藏在锁定的文件夹中 - 与图库分开

在锁定文件夹中隐藏私人图片 “在锁定文件夹中隐藏私人图片”教程是关于什么内容的?在这个标题为“在锁定文件夹中隐藏私人图片”的视频教程中,我向您展示了一种方法,您可以将私人图片从图库移动到只能使用指纹打开的锁定文件夹。这种方法... [阅读更多...]

在 Google Home TV 上显示您的手机 - 视频教程

“在 Google Home TV 上显示您的手机”教程是关于什么内容的?在今天的视频教程中,我将在名为“在 Google Home TV 上显示您的手机”的视频教程中向您展示在何处以及如何将手机投影到直播电视上。 Screen Cast 已经存在很长时间了,尽管将手机屏幕投影或显示在电视上,... [阅读更多...]

具有远程编程功能的智能插座 - 通过应用程序控制插座

具有远程编程功能的智能适配器 关于具有远程编程功能的智能插座的视频教程是什么 在这个视频教程“具有远程编程功能的智能插座”中,我将向您展示一个智能插座,它实际上是一个智能适配器,它使我们能够自动化墙壁插座。什么是智能插头?智能插座实际上是一些…… [阅读更多...]

最新评论